System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 4) | Zabezpieczenia - czasopismo branży security

RODO i wzrost zagrożeń wymuszają porządki w obszarze bezpieczeństwa IT - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

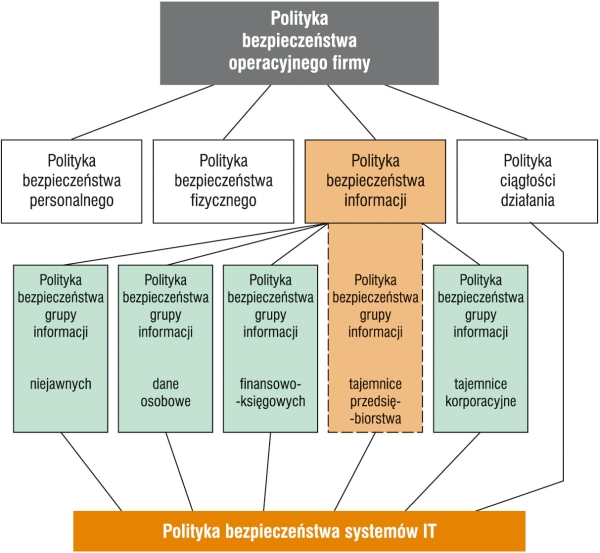

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security